谷歌预警:量子攻击或9分钟破比特币

谷歌警示量子计算将颠覆加密货币安全格局

在宣布2029年全面转向抗量子密码学的战略目标后,谷歌进一步披露,理论上具备足够规模的量子系统可在不足十分钟内完成对单笔比特币交易的破解操作,凸显技术演进带来的深远威胁。

量子计算如何重构加密体系的底层逻辑

现代加密货币依赖复杂密码学机制保障资产安全,确保只有交易双方能解密财务信息。然而,传统计算模式下需数千年的破解任务,在量子架构面前可能被大幅压缩。

现有超级计算机以二进制比特为基础进行运算,而量子计算机利用量子比特——一种可同时处于1和0叠加态的亚原子粒子。随着量子比特数量增加,其并行处理能力呈指数级跃升。

自上世纪90年代麻省理工学院数学家彼得·肖尔提出首个用于破解公钥加密的量子算法以来,该领域已实现关键突破。如今,量子计算正从理论走向现实应用,对现有信息安全体系构成实质性挑战。

谷歌白皮书揭示量子攻击新阈值

3月30日,谷歌团队发布研究报告,指出多数主流加密货币依赖256位椭圆曲线离散对数问题(ECDLP-256)作为核心防护机制。

研究发现,破解此类加密结构所需的物理量子比特数量被显著下调至不足50万,相较以往预测的百万级量级降低约20倍。

报告强调:“这一改进意味着攻击成本与硬件门槛大幅下降,使大规模量子攻击具备可行性。”

尽管目前尚无量子计算机具备此能力,但攻击者可提前部署计算资源,待时机成熟时迅速执行。其重点并非历史钱包,而是实时发生的比特币交易——一旦公钥短暂暴露,便可能被快速推导出私钥。

根据模型估算,量子黑客在交易确认周期(约10分钟)内发动攻击的成功率约为41%。这意味着每两笔交易中就有一笔面临被窃取的风险。

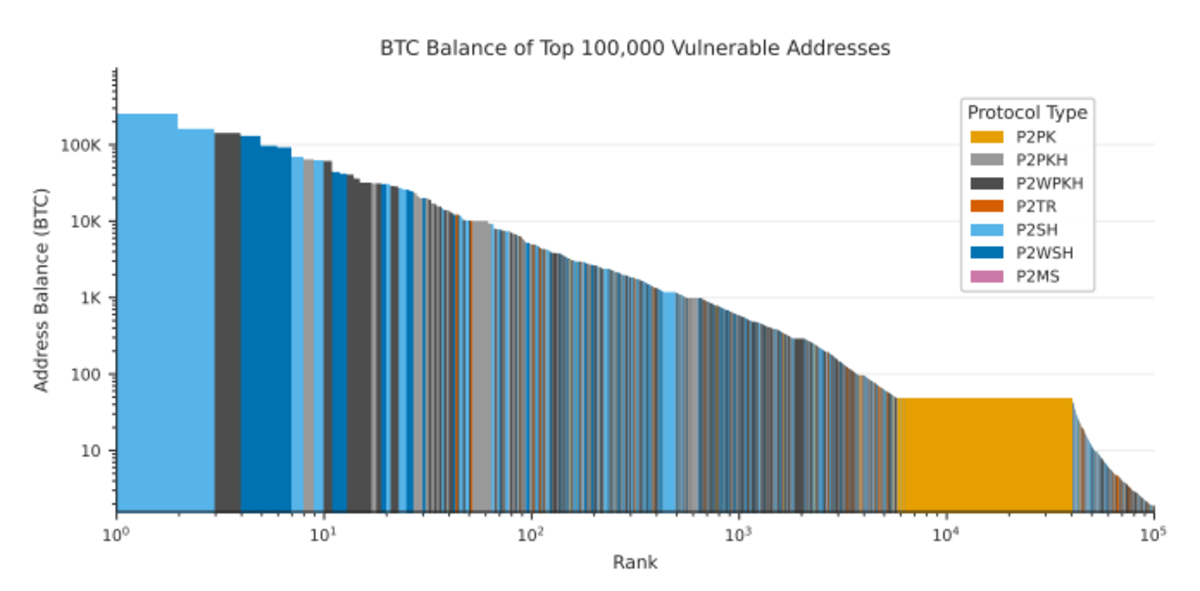

研究指出,当前约690万枚比特币处于暴露状态,其中包括约170万枚源自中本聪原始区块的资产。

尽管2021年推出的Taproot升级提升了隐私性与效率,但其默认公开公钥的设计反而扩大了易受攻击钱包范围,为潜在漏洞埋下伏笔。

值得注意的是,以太坊等链上确认时间远短于比特币,使得量子攻击窗口更小,因此相对更具韧性。

为防止研究成果被滥用,谷歌采用零知识证明方法开展研究,确保算法细节不会落入恶意使用者之手。

公司重申,自2016年起便启动抗量子迁移计划,并呼吁所有依赖传统密码体系的加密项目立即启动转型进程,以应对即将到来的技术冲击。

免责声明:本文所有内容均来源于第三方平台,所有内容不作任何类型的保证,不构成任何投资、不对任何因使用本网站信息而导致的任何损失负责。您需谨慎使用相关数据及内容,并自行承担所带来的一切风险。